Phishing-Briefe von Banken mit gefälschten QR-Codes im Umlauf

Aktuell rollt eine groß angelegte Phishing-Welle, bei der der Betrugsversuch per klassischer Briefpost ins Haus flattert. Besonders gefährlich: Die Absender sind Banken und die Schreiben sind so professionell und scheinbar offiziell, dass der Betrug schwer zu erkennen ist. Auch und gerade dann, wenn man selbst Kunde der jeweiligen Bank ist und ihr in besonderem Maß vertraut, kann man die kriminelle Absicht hinter dem Brief leicht übersehen.

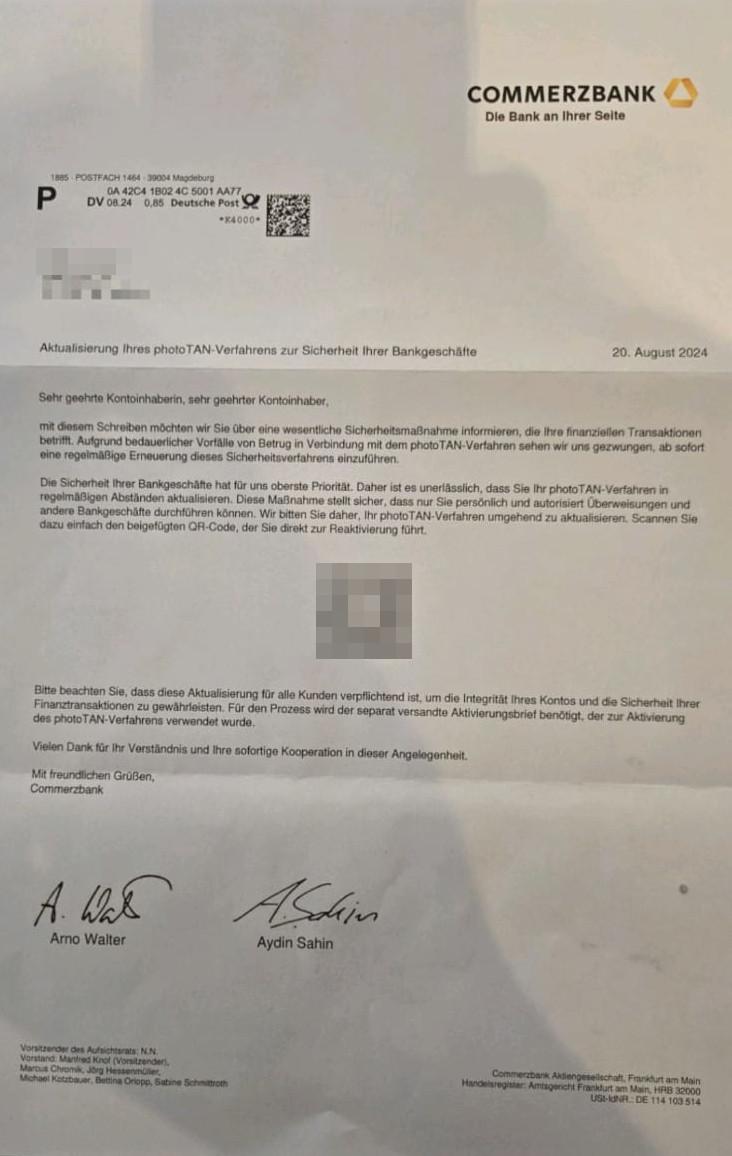

Eine der aktuell kursierenden Varianten ist ein Schreiben der Commerzbank an ihre Kunden. Unter dem Vorwand einer notwendigen Sicherheitsmaßnahme, die für die Sicherheit der Bankgeschäfte unerlässlich sei, werden die Kunden aufgefordert, das so genannte photoTAN-Verfahren zu aktualisieren. Und zwar bequem und schnell über den im Brief abgedruckten QR-Code. (Daher auch die Bezeichnung "Quishing" für diese Betrugsmethode.)

Scannen die Empfänger den Code und folgen dem Link, gelangen sie auf eine perfekt getarnte Phishing-Seite. Sie ähnelt der Webseite der Commerzbank sehr und täuscht vor, die Aktualisierung des photoTAN durchzuführen. Tatsächlich dient sie aber dazu, sensible Daten wie den Zugang zum Online-Banking abzufangen. Auf diesem Weg gelangen die Kriminellen in den Besitz von Login-Daten oder sie lösen direkt einen Geldtransfer aus, mit dem sie Beträge auf ihr Konto abzweigen.

Welche Merkmale deuten auf den Betrugsversuch hin?

- Unpersönliche Anrede: “Sehr geehrte Kontoinhaberin, sehr geehrter Kontoinhaber”

- Hinweis, dass die Aktualisierung für alle Kunden verpflichtend ist und Drängen auf zeitnahe Erledigung

- Die Unterzeichner Arno Walter und Aydin Sahin waren beide in leitender Funktion bei der Commerzbank, sind dort aber schon seit Längerem nicht mehr tätig.

- Vorsitzender des Aufsichtsrats: N.N. (im Brief-Fuß)

- Die Mitglieder des Vorstands entsprechen nicht mehr vollständig den aktuellen Angaben im Impressum der Commerzbank-Webseite.

Wichtig in Bezug auf den QR-Code:

Der Link hinter dem QR-Code kann mit einem Link-Shortener verkürzt sein, so dass nicht zu sehen ist, wohin der Link führt. Verdächtig ist auch, wenn Top-Level-Domains wie .ru verwendet werden.

Was sich hinter einem QR-Code verbirgt, ist nicht immer vorab zu erkennen. Hier ist besondere Vorsicht geboten, denn viele QR-Scanner öffnen den Link hinter dem Code automatisch und man landet unvermittelt auf einer gefährlichen Webseite.

Besser ist, einen QR-Reader zu verwenden, der standardmäßig eine Vorschau anbietet, bevor eine Seite geöffnet wird. Dann lässt sich der Vorgang im Verdachtsfall noch abbrechen.

Wenn Sie dieses oder ein ähnliches Schreiben von Ihrer Bank erhalten, lohnt es sich, im Zweifel dort einmal nachzufragen. Das kann Schaden abwenden. Die Betrüger setzen nämlich darauf, dass man genau das nicht tut, weil man seiner Bank vertraut und das Schreiben nicht hinterfragt.

| Hintergrund: photoTAN Das photoTAN-Verfahren gilt als ein sicheres Authentifizierungsverfahren und basiert auf der visuellen Übermittlung von Transaktionsdaten in Form eines Farbcodes. Es wird u.a. von der Commerzbank für das Online-Banking eingesetzt. 1. Generierung eines Codes: Wenn der Kunde im Online-Banking eine Transaktion ausführt, wird auf dem Bildschirm ein spezieller Farbcode angezeigt (ähnlich einem QR-Code). |

| Quishing – Online-Betrug mit QR-Codes (info.4commerce.de) |

| Quellen: |

| Bild: |

| Phishing, Security, Spam, Virus |